情報セキュリティ対策研修会

自社診断ツールを利用したセキュリティ指導(前編)

講演者:独立行政法人情報処理推進機構(IPA)登録セキュリティプレゼンター、辻ICT総合利活用研究所 辻 麻友さん

診断編No.3 パスワード管理

3-1. 「長く」「複雑に」「使いまわさない」

次に、パスワード管理です。皆さんは、「長く」「複雑な」パスワードを設定していますか。

今、Amazonで買い物するにしても電車の予約サイトでも、あらゆるところでパスワードが求められます。しかし、あまり大きな声では言えませんが、使い回している方がけっこういらっしゃいます。最近はパソコンのCPUの性能が上がってきているので、簡単なパスワードであれば、あっという間に破られてしまいます。ですから、いかに複雑なパスワードにするかが重要になってきます。

特に、ウェブサービスからのパスワード流出が本当に多いです。IDやパスワードは、一度流出するとダークウェブと言われる闇サイトで取引されたりするので、とにかくパスワードは「長く」「複雑に」「使い回さない」、この3点を守って強化するようにしましょう。

では、長く複雑なパスワードにするにはどうすればよいのか。後でも出てきますが、Google Chrome、Microsoft Edge、Firefoxなどの主要OSでは、安全なパスワードを生成する機能がついていますし、外部サイトのBitwardenやLastPassなどもあります。そういうパスワードのジェネレータを使ってパスワードを作るのが1つの方法です。

3-2. 多要素認証を活用する

しかし、強固なパスワードにしたとしても、実は時間稼ぎでしかありません。

そこで、複数の要素(記憶、所持、生体情報)を用いた多要素認証を活用しましょう。これはすでに対応しているサイトであれば必ず実施してください。特にFacebook、Instagram、X、Amazonや楽天、企業ユーザーの中であればSalesforce、その他いろいろありますが、個人・法人を問わず、多要素認証を活用するようにしてください。

多要素認証の代表的な例を挙げると、Google AuthenticatorやMicrosoft Authenticatorで登録します。そういうものを使って認証すると、セキュリティ的には安心度はだいぶ高まりますので、しっかりと活用していただければと思います。

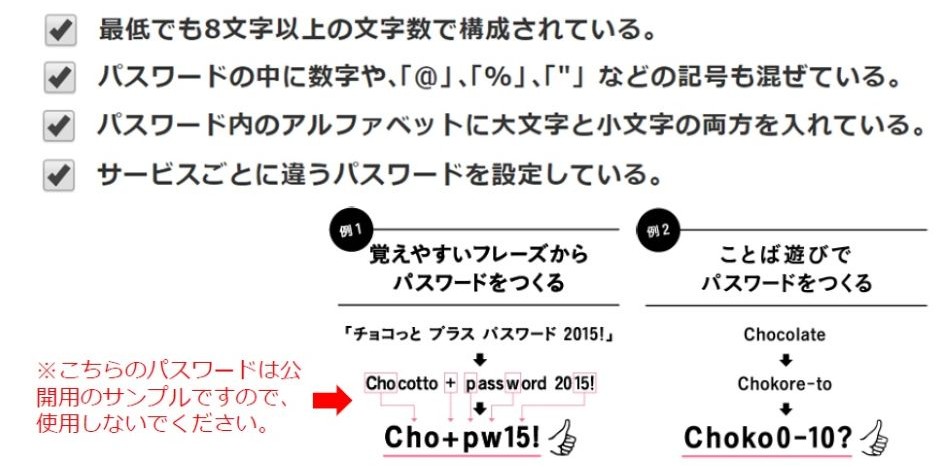

3-3. 破られないパスワードの掟

破られにくいパスワードを作るには、電話番号や誕生日は避け、自分だけが憶えやすいものを使う。また、インターネットで「パスワード 辞書」と検索すると、よく使われるパスワードの文字が出てきますので、それは避けるようにしてください。

たいていは大文字、小文字、記号を使って作るようになっていますので、同じ文字を連ねただけ、数字だけ、アルファベットだけは避け、大文字/小文字、数字、記号を混ぜるようにします。記号を制限されているところもありますが、そこは各サイトの基準に合わせて調整していただければと思います。

文字数・桁数は、サイトにもよりますが、最近は割と長めのパスワードも使えるようになってきて、記号も混ぜられたりするので、私はだいたい16文字ぐらいに設定しています。短くても8文字です。特に16文字で大文字、小文字、数字、記号を混ぜているとけっこう破られにくいです。

だからといって多要素認証をおざなりしてよいわけではないので、必ず「複雑なパスワード+多要素認証」のセットという認識を本日からお持ちいただければと思います。

また、パスワードは他者から見られるところにメモしたり、保存しないでください。実はこれがけっこうあります。共有パソコンに付箋でペタっと貼ってあったりしますが、それはしないでください。それをするぐらいだったら、先ほど挙げたBitwardenやLastPass、その他のパスワード共有サイトを使ってやった方がいいです。

それから、同じパスワードは基本的に使い回さない。なかなか難しいですが、とにかく使い回さないようにすることが大事です。

最近、Googleなどのサービスを使っていると、そのパスワードが漏洩したという通知が出てくることがあります。もしそういうものが出たら直ちにパスワードを変更してください。また、サービス提供側で漏洩事故が発生したら、直ちに変更してください。

下図は安全なパスワードの一例として、参考にしていただければと思います。

出典:IPAチョコっとプラスパスワード https://www.ipa.go.jp/chocotto/pw.html

3-4. パスキー認証への切り替えを推奨

パスワードが脆弱になったこともあって、最近はパスキー認証(FIDO2)というものが増えてきています。パスキーは2要素認証の進化型と思ってください。要は、指紋認証、顔認証、PINコード、パターン認証など、本人確認を行うためにスマホなどを使って認証する方式です。

パスキー認証のメリットは、第1に不正アクセスへの耐性が高いことです。パスワードの入力が不要になるため、パスワード漏洩やフィッシング攻撃を大幅に軽減できます。

2つめのメリットとしては、複雑なパスワードを覚える必要がないことです。事前に登録しておけば、スマートフォンなどで指紋認証等を使ってロック解除できます。

3つめは、今までだと追加認証が必要だったケースもあるのですが、パスキーを設定することで追加認証が不要になります。

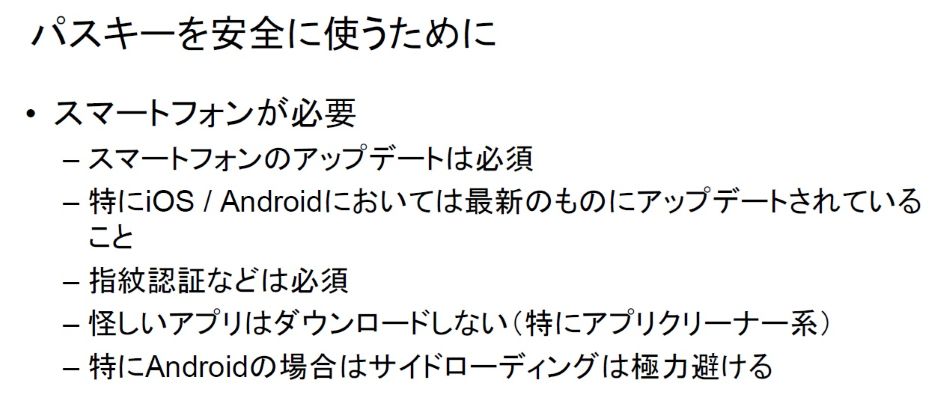

一方でパスキーを作成・利用するためには、スマートフォンを利用する必要があります。そのためにも、なおさらスマートフォンのアップデートは非常に重要になってきます。

上の注意事項をしっかり対策していただくと、パスキーは安全に使えるようになります。最近は、楽天証券、Amazon、Google、Microsoftなどパスキー認証を使えるサイトが増えていますので、これを機に、パスワード+2要素認証を使っているところは、パスキーへの切り替えをぜひ一度お試しいただければと思います。最初の設定に手間がかかるかもしれませんが、そんなに難しいことではないので、メリットがあると思います。

診断編No.4 機器の設定

次は、主に企業での重要情報に対するアクセス制限についてお話しします。重要情報に対する適切なアクセス制限を行っていますか。

特に内部でNAS、One Drive、Google Driveなどを使っている場合には、必要な人だけに共有するように設定してください。例えば、Windowsの共有でグループ全員がフルコントロールできるということがないようにしてください。この人は読み取りだけで十分なのに読み書きの権限を与えてしまうということがあったりするので、その辺についても共有の変更はしっかりしていただくようにお願いします。

例えば次のような対策があります。

- クラウドサービスの共有範囲を限定する。

- ネットワークに接続するオフィス機器の共有範囲やアクセス権を設定する。

- 従業員の異動や退職時には設定の変更(削除)漏れがないように注意する。

診断編No.5 情報収集

次に、情報収集です。新たな脅威や攻撃の手口を知り、対策を社内共有する仕組みはできていますか。

まず代表的な手口を挙げましょう。

- 取引先や関係者と偽ってウイルス付きのメールを送ってくる手口

- 正規のウェブサイトに似せた偽サイトを立ち上げてID・パスワードを盗もうとする手口

- 会費無料と謳っておきながら突然高額な請求画面を表示する手口

情報収集に関しては、IPAなど、公的なサイトから情報を得るようにしていただくとよいと思います。IPAやセキュリティ関連機関のウェブサイトやメールマガジンで最新の脅威や攻撃の手口を知ることで、罠に気づき、被害を防止することができます。次のようなサイトで情報発信していますのでご利用ください。

- 安心相談窓口だより

https://www.ipa.go.jp/security/anshin/mgdayoriindex.html - サイバーセキュリティ注意喚起サービス「icatfor JSON」

https://www.ipa.go.jp/security/vuln/icat.html

そして、対策を社内共有する仕組みづくりのためには、組織的な情報収集が必要です。情報収集の担当者を決め、メールや掲示板で社内に注意喚起するなどの体制を作りましょう。(後編につづく)

◎講演者プロフィール

辻 麻友(つじ まゆ)

辻ICT総合利活用研究所所属。独立行政法人情報処理推進機構(IPA)登録セキュリティプレゼンター。元社内SEとして企業のITインフラを支え、現場の利便性と防御のバランスに精通。国が設置する「よろず支援拠点」での相談員経験があり、技術と経営の両面からアドバイスを行っている。